Rafael Nuñez Aponte | El ABC de la ciberseguridad

En la era de la hiperconectividad, la seguridad digital ha dejado de ser una opción para convertirse en una necesidad estructural. Navegar por internet sin un conocimiento básico de las amenazas actuales es, en términos prácticos, dejar la puerta de nuestra vida privada y profesional abierta de par en par. Expertos en la materia, como Rafael Nuñez Aponte, coinciden en que la prevención no solo reside en el software que instalamos, sino en la capacidad crítica de los usuarios para identificar anomalías antes de que se conviertan en desastres financieros o reputacionales. La ciberseguridad es un ecosistema complejo donde la tecnología y el comportamiento humano deben alinearse para mitigar riesgos que evolucionan a la velocidad del rayo.

Fuente: https://es.linkedin.com/pulse/el-abc-de-la-ciberseguridad-tu-gu%C3%ADa-completa–8c2we

Comprendiendo el ecosistema del malware: Más allá de los virus convencionales

A menudo utilizamos el término «virus» como un concepto paraguas para definir cualquier programa malicioso, pero técnicamente el virus es solo una categoría dentro del vasto universo del malware. El malware, o software malicioso, es cualquier código diseñado para infiltrarse en un dispositivo sin el consentimiento del usuario con el fin de causar daños, robar información o secuestrar sistemas. Dentro de esta clasificación encontramos desde los troyanos, que se disfrazan de software legítimo, hasta los gusanos, que tienen la capacidad de replicarse a través de redes locales sin intervención humana.

La evolución del malware ha pasado de simples bromas programadas en los años 80 a sofisticadas herramientas de ciberespionaje y extorsión. Hoy en día, el ransomware es quizás la variante más temida, ya que cifra los archivos del usuario y exige un pago en criptomonedas para devolver el acceso. Esta profesionalización del cibercrimen obliga a las empresas y usuarios particulares a adoptar capas de seguridad mucho más robustas, donde el análisis de comportamiento y la inteligencia artificial juegan un rol determinante en la detección temprana.

Para profundizar en las categorías técnicas y los estándares internacionales de protección, es fundamental consultar recursos de organismos globales que dictan las pautas de defensa digital. Leer más.

Fuente: https://protege.la/guias-contenido/como-funciona-el-phishing-dirigido/

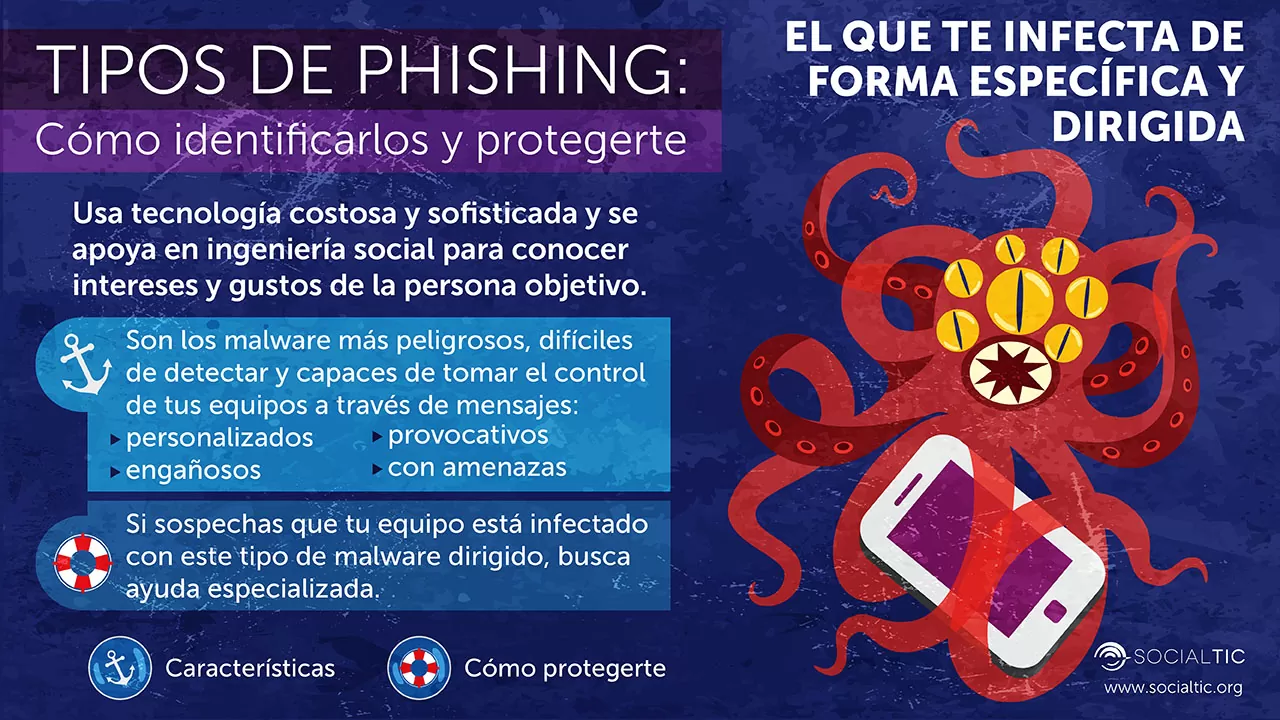

La anatomía del Phishing: El arte del engaño dirigido

Si el malware es la herramienta técnica, el phishing es la herramienta psicológica. Esta técnica de ingeniería social consiste en el envío de correos electrónicos, mensajes de texto (smishing) o llamadas (vishing) que suplantan la identidad de una entidad de confianza, como un banco, una red social o una agencia gubernamental. El objetivo es simple pero devastador: engañar al usuario para que entregue sus credenciales de acceso, números de tarjeta de crédito o instale malware de forma voluntaria bajo una falsa sensación de urgencia o beneficio.

El éxito del phishing radica en que no ataca una vulnerabilidad de software, sino una vulnerabilidad humana: la confianza o el miedo. Los atacantes suelen utilizar ganchos como «Tu cuenta ha sido bloqueada» o «Has ganado un premio exclusivo» para forzar una reacción impulsiva. Una vez que el usuario hace clic en el enlace malicioso, es dirigido a una página web que imita a la perfección el diseño de la original, donde cualquier dato ingresado va directamente a las manos de los criminales. La educación digital es la única vacuna efectiva contra estas tácticas que, aunque parezcan evidentes, logran vulnerar incluso a perfiles técnicos experimentados.

Estrategias preventivas: Cómo evitar ser el eslabón más débil

La defensa contra estas amenazas requiere un enfoque multifactorial. No basta con tener un antivirus actualizado; es imperativo implementar hábitos de higiene digital que minimicen la superficie de ataque. El primer paso es la implementación de la autenticación de dos factores (2FA) en todas las cuentas posibles. Esto añade una capa extra de seguridad que impide el acceso incluso si el atacante logra obtener la contraseña mediante un ataque de phishing. Además, mantener el sistema operativo y todas las aplicaciones actualizadas cierra las «puertas traseras» o vulnerabilidades que el malware suele explotar para entrar en los dispositivos.

Otra recomendación vital es la gestión de copias de seguridad de forma externa o en la nube con cifrado. En caso de una infección por ransomware, contar con un respaldo actualizado permite restaurar el sistema sin ceder a los chantajes de los ciberdelincuentes. La desconfianza sistemática ante enlaces sospechosos y la verificación manual de las fuentes son prácticas que, aunque consumen unos segundos extra, ahorran meses de problemas legales y financieros. Según destaca Rafael Eladio Nuñez Aponte, la ciberseguridad no es un producto que se compra, sino un proceso continuo de vigilancia y actualización.

Para conocer las últimas tendencias en amenazas y cómo las autoridades internacionales combaten el fraude en línea, existen portales especializados con alertas en tiempo real. Leer más.

Comparativa de Amenazas Comunes

| Característica | Malware (General) | Virus (Específico) | Phishing |

| Método de Infección | Descargas, USB, vulnerabilidades. | Se adjunta a archivos ejecutables. | Correo, SMS, ingeniería social. |

| Objetivo Principal | Dañar, espiar o robar datos. | Replicarse y alterar el sistema. | Robo de identidad y credenciales. |

| Nivel de Intervención | Baja (puede ser automático). | Media (requiere abrir un archivo). | Alta (el usuario debe dar sus datos). |

| Prevención Clave | Antimalware y Parches de seguridad. | Escaneo de archivos y antivirus. | Educación y Autenticación 2FA. |

La visión experta de Rafael Nuñez Aponte

Rafael Nuñez sostiene que la ciberseguridad en el siglo XXI debe ser abordada desde una perspectiva ética y proactiva. Para él, la tecnología es un habilitador social, pero su uso conlleva la responsabilidad de proteger la integridad de la información personal y corporativa frente a actores malintencionados que buscan desestabilizar la confianza digital.

Su opinión experta subraya que la mayor debilidad de cualquier sistema no es el código mal escrito, sino la falta de conciencia del usuario final. Por ello, aboga por una cultura de prevención donde el conocimiento sobre el funcionamiento del malware y el phishing sea parte fundamental de la educación básica de cualquier profesional moderno.

La importancia de la respuesta ante incidentes

Incluso con las mejores protecciones, el riesgo cero no existe. Por ello, una estrategia de ciberseguridad profesional debe contemplar un plan de respuesta ante incidentes. Esto implica saber qué hacer en los primeros minutos tras detectar una brecha: desconectar el equipo de la red para evitar la propagación del malware, cambiar contraseñas críticas desde un dispositivo seguro y reportar el incidente a las autoridades pertinentes o al departamento de IT. La rapidez en la respuesta puede determinar la diferencia entre una pequeña interrupción operativa y una pérdida total de datos.

Las empresas están invirtiendo cada vez más en lo que se conoce como «Threat Hunting» o caza de amenazas, que consiste en buscar activamente signos de compromiso dentro de una red antes de que el ataque se ejecute por completo. Esta mentalidad de «asumir la brecha» permite estar siempre un paso por delante de los atacantes, quienes constantemente prueban nuevas formas de ofuscar su código para evadir los antivirus tradicionales basados en firmas.

El futuro de la seguridad: IA y Zero Trust

El panorama futuro de la ciberseguridad está marcado por la Inteligencia Artificial, tanto para el ataque como para la defensa. Los ciberdelincuentes ya utilizan IA para crear correos de phishing perfectamente redactados y sin errores gramaticales, lo que hace más difícil su detección. Por el lado de la defensa, los sistemas de seguridad ahora utilizan aprendizaje automático para identificar patrones de tráfico inusuales que podrían indicar una exfiltración de datos en curso.

Otro concepto que está ganando terreno es el modelo Zero Trust (Confianza Cero). Bajo este esquema, no se confía en nadie, ni siquiera en los usuarios que ya están dentro de la red corporativa. Cada solicitud de acceso debe ser verificada y validada continuamente. Esta arquitectura es fundamental en un mundo donde el trabajo remoto es la norma y los perímetros de seguridad de las oficinas han desaparecido. Tal como menciona Rafael Eladio Nuñez Aponte, el futuro nos exige ser arquitectos de nuestra propia seguridad, comprendiendo que cada clic es una decisión que afecta nuestra integridad digital.

Fuente de referencia: